¿Qué pasa cuando alguien hackea tu celular

¿Qué pasa cuando te Jaquean tu teléfono

Si te hackean el teléfono, el malware que los hackers hayan dejado en tu teléfono puede utilizar tu correo electrónico, servicios de mensajería instantánea y mensajes de texto para propagarse a tus contactos. Suelen enviar mensajes en tu nombre y adjuntar un enlace o un archivo que infectaría otros dispositivos.

¿Puede alguien hackear mi teléfono sin mi teléfono

Sí, desafortunadamente, las personas pueden acceder e incluso controlar su teléfono de forma remota . Hay muchas aplicaciones de software espía y errores que permiten a las personas piratear su teléfono sin que usted lo sepa. Por lo general, es a través de ciertos enlaces o credenciales que los piratas informáticos hacen esto.

¿Cómo hackean los hackers tu teléfono

Los sitios web falsos o maliciosos pueden piratear su teléfono a través de descargas ocultas sofisticadas que pueden lanzar un ataque sin ninguna interacción del usuario, como hacer clic en un enlace o descargar un archivo. Incluso los piratas informáticos pueden abusar de los sitios web legítimos para infectar su dispositivo a través de ventanas emergentes y pancartas de publicidad maliciosa.

¿Pueden los hackers ver tu pantalla

¿Puede un hacker acceder a la cámara, el micrófono y la pantalla de mi computadora Sí. Los ciberdelincuentes usan malware como spyware para acceder y controlar de forma remota su cámara, micrófono y pantalla . De hecho, los actores maliciosos a menudo usan grabaciones de cámaras y micrófonos para chantajear a las personas.

¿Cómo saber si me han hackeado el WhatsApp

Ten en cuenta que WhatsApp tiene cifrado de extremo a extremo y los mensajes se almacenan en tu dispositivo, de manera que si alguien accede a tu cuenta en otro dispositivo, no podrá leer tus conversaciones pasadas.

¿Qué se puede hacer con el número de teléfono de una persona

Su teléfono celular contiene parte de su información personal más sensible. Cosas como sus contraseñas y números de cuenta, emails, mensajes de texto, fotos y videos. Si su teléfono termina en malas manos, alguien podría robar su identidad, comprar cosas con su dinero o piratear sus cuentas de email o redes sociales.

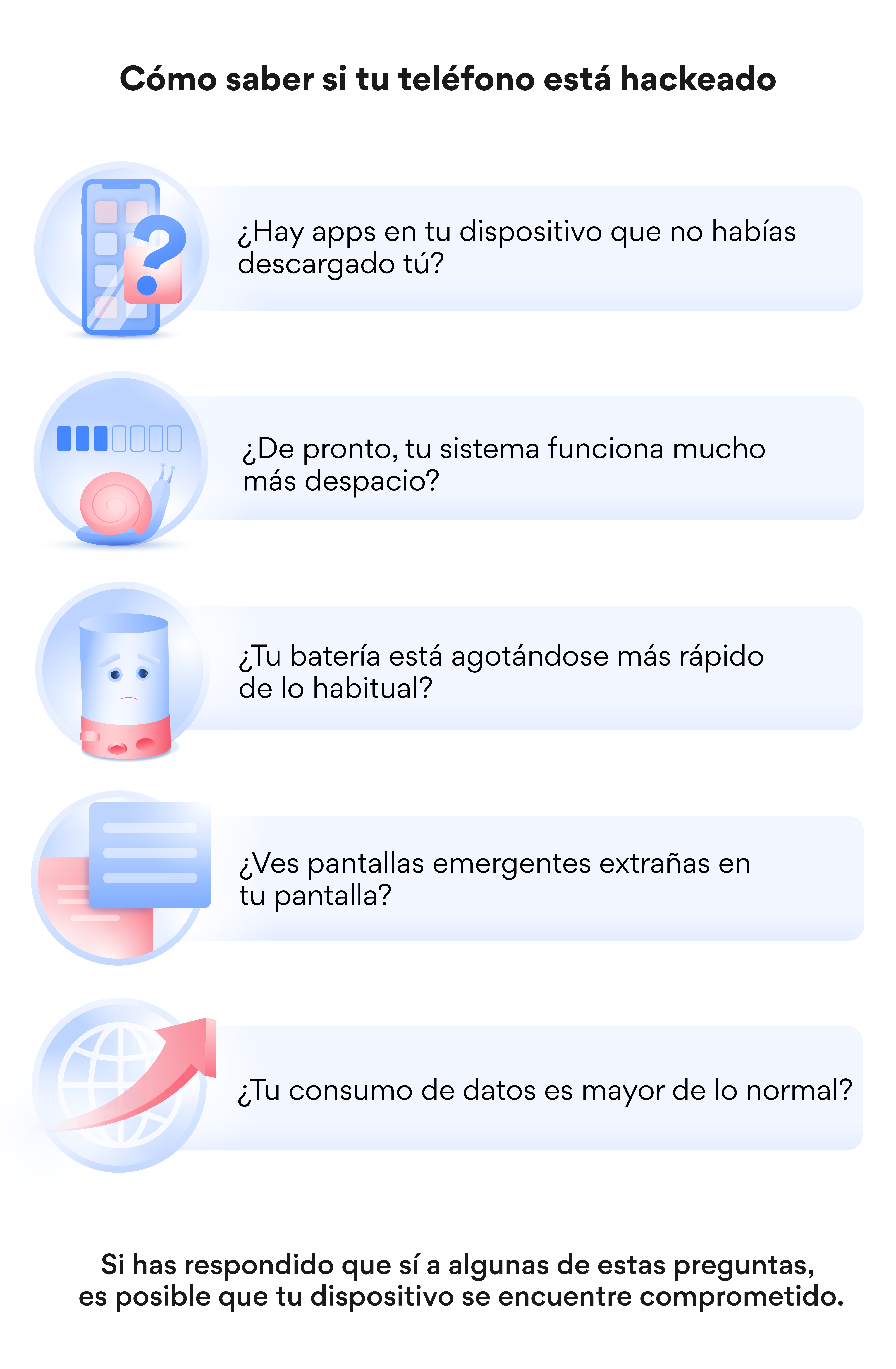

¿Puedes saber si alguien tiene acceso a tu teléfono

Señales de que alguien tiene acceso remoto a su teléfono

La batería se agota rápidamente incluso cuando no está en uso. Mayor uso de datos de lo habitual. Ruidos de fondo cuando estás en una llamada telefónica. Recibe mensajes, correos electrónicos o notificaciones inusuales.

¿Puedo ser hackeado sin saberlo

La piratería telefónica puede comprometer su identidad y privacidad sin que usted lo sepa . Los estafadores evolucionan y mejoran continuamente los métodos de piratería, lo que los hace cada vez más difíciles de detectar. Esto significa que el usuario promedio puede quedar ciego ante cualquier cantidad de ataques cibernéticos.

¿Qué hacen los hackers cuando hackean

Black Hat o también llamados Ciberdelincuentes. Estos hackers acceden a sistemas o redes no autorizadas con el fin de infringir daños, obtener acceso a información financiera, datos personales, contraseñas e introducir virus.

¿Cómo afecta el hackeo

Sus efectos repercuten en toda la infraestructura empresarial bloqueando sus sistemas e, incluso, pudiendo paralizar su proceso de producción. El funcionamiento normal de la empresa es imposible en estos casos lo que puede generar graves repercusiones económicas.

¿Cómo sabes si has sido hackeado

Cierra la sesión de sus cuentas en línea (redes sociales, correo electrónico, banca en línea, etc.), o intenta iniciar sesión y descubre que sus contraseñas ya no funcionan . Recibe correos electrónicos o mensajes de texto sobre intentos de inicio de sesión, restablecimientos de contraseña o códigos de autenticación de dos factores (2FA) que no solicitó.

¿Cuando te hackean WhatsApp pueden ver tus conversaciones

Ten en cuenta que WhatsApp tiene cifrado de extremo a extremo y los mensajes se almacenan en tu dispositivo, de manera que si alguien accede a tu cuenta en otro dispositivo, no podrá leer tus conversaciones pasadas.

¿Qué pasa si soy hackeado

Los hackers pueden "ingresar" a tu celular a través de softwares maliciosos, o malware en inglés, y de esta forma, pueden comprometer la seguridad de tu teléfono para rastrear tu ubicación y tus actividades en línea.

¿Puede alguien encontrarme con mi número de teléfono

Doxxing puede ser increíblemente fácil, tan fácil que cualquier persona, no solo los piratas informáticos maliciosos, puede hacerlo. Los servicios de búsqueda inversa de números de teléfono le permiten a alguien escribir su número de teléfono y encontrar su nombre real y dirección física .

¿Alguien puede obtener mi dirección de mi número de teléfono

Puede encontrar la dirección de una persona usando un número de teléfono, gracias a un servicio llamado "búsqueda inversa de teléfono". Utilice un servicio de búsqueda inversa de teléfonos como Intelius, TruthFinder o Instant Checkmate para encontrar a la persona adecuada. Póngase en contacto con la red de la persona para ver si pueden proporcionar información sobre su paradero.

¿Cómo se desvincula un celular de otro

Desvincular un dispositivo de la cuenta GoogleInicia sesión con la cuenta y contraseña que el equipo tiene vinculado.Selecciona la pestaña Seguridad.Elige la opción Administrar dispositivos.Localiza el dispositivo y selecciona Más detalles.Presiona Salir.

¿Cómo saber qué aplicaciones se abrieron en mi celular

Cómo buscar y ver la actividadVe a tu Cuenta de Google.En el panel de navegación izquierdo, presiona Datos y privacidad.En "Configuración del historial", presiona Mi actividad.Para acceder a tu actividad: Explora la actividad organizada por día y hora.

¿Qué es lo primero que haces cuando te hackean

Paso 1: cambia tus contraseñas

Esto es importante porque los piratas informáticos buscan cualquier punto de entrada a una red más grande y pueden obtener acceso a través de una contraseña débil. En cuentas o dispositivos que contienen información confidencial, asegúrese de que su contraseña sea segura, única y difícil de adivinar.

¿Cómo sé si he sido hackeado

Cierra la sesión de sus cuentas en línea (redes sociales, correo electrónico, banca en línea, etc.), o intenta iniciar sesión y descubre que sus contraseñas ya no funcionan . Recibe correos electrónicos o mensajes de texto sobre intentos de inicio de sesión, restablecimientos de contraseña o códigos de autenticación de dos factores (2FA) que no solicitó.

¿Qué consecuencias trae el hackeo

Las consecuencias suelen ser devastadoras, entre las más significativas encontramos:Daño a la reputación de la marca.Problemas legales.Pérdida significativa de ingresos.Pérdida de propiedad intelectual.Vandalismo en línea.

¿Cómo saber si alguien está leyendo mis mensajes de Whatsapp

Aparecen dos marcas de verificación azules cuando todos los participantes han leído su mensaje . Los recibos de lectura se restablecen cuando editas un mensaje, para que puedas ver quién vio tus actualizaciones.

¿Alguien puede leer mis mensajes de Whatsapp sin mi teléfono

¿Alguien puede leer mis mensajes de WhatsApp sin mi teléfono Sí, si tienen acceso a su copia de seguridad local o en la nube de WhatsApp . Con su copia de seguridad de WhatsApp, no necesitan su teléfono para leer sus mensajes de WhatsApp.

¿Qué número marcar para saber si me espian

Con el objetivo de saber si alguien está escuchando las conversaciones privadas, se debe marcar el código '*#21#'. El móvil te alertará en caso de que te estén espiando.

¿Qué pueden hacer con tu número de teléfono

podrás ver desde fotos suyas, hasta de qué ciudad es, qué edad tiene, cuál es su nivel de estudios, dónde trabaja o ha trabajado, qué lugares suele frecuentar, su ideología, sus gustos musicales y cinematográficos, quiénes son sus amigos, su pareja o sus familiares, e incluso si va a asistir a algún evento o concierto …

¿Qué puede hacer un estafador con mi número de teléfono y dirección

Si los estafadores saben su nombre y dirección, pueden dirigirse a usted con campañas de phishing, anuncios falsificados y ofertas falsas . Cualquier información que les brinde puede usarse para robar completamente su identidad.